Cara Konfigurasi VPN Server MikroTik CHR untuk Multi OS – Banyak pengguna VPS MikroTik CHR masih mengalami kebingungan dalam proses pendistribusian jaringan meskipun instalasi sudah berhasil dilakukan.

Pada panduan ini, saya akan membahas cara mendistribusikan VPS MikroTik CHR ke tiga sistem operasi yang umum digunakan, yaitu Windows, Linux, dan RouterOS MikroTik. Dari beberapa metode yang tersedia, panduan ini akan berfokus pada konfigurasi menggunakan VPN tunnel L2TP.

Pengertian dan Fungsi VPN Server MikroTik CHR

VPN Server adalah konfigurasi yang membuat sebuah perangkat, dalam hal ini MikroTik CHR, berfungsi sebagai endpoint Virtual Private Network. Server ini bertindak sebagai gerbang yang mengamankan koneksi antara klien jarak jauh dan jaringan internal.

VPN Server pada Mikrotik CHR memiliki beragam fungsi penting yang dapat disesuaikan dengan kebutuhan bisnis dan jaringan modern. Contohnya sebagai berikut :

- Remote Access yang Aman untuk Karyawan

- Menghubungkan Kantor Cabang (Site-to-Site)

- Cost Optimization

Konfigurasi VPN Server di MikroTik CHR

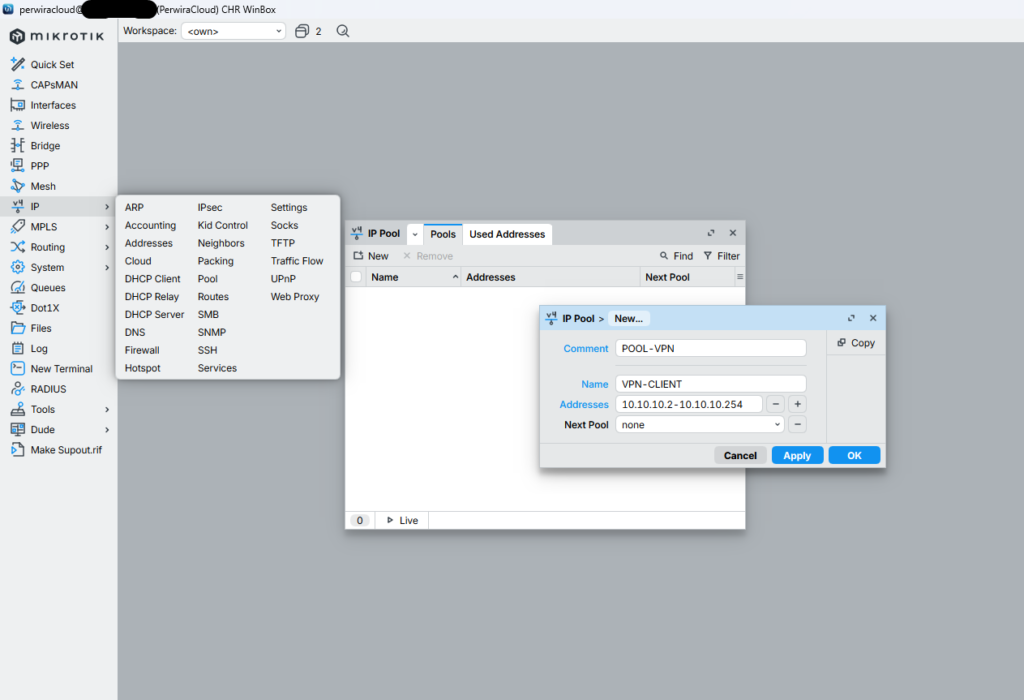

Menyiapkan IP Pool VPN

Pada tahap ini, kita akan membuat IP Pool VPN di MikroTik CHR sebagai sumber IP address untuk seluruh client VPN yang terhubung.

RouterOS v6:

/ip pool add name=VPN-CLIENT ranges=10.10.10.2-10.10.10.254 comment=POOL-VPN

RouterOS v7:

/ip/pool/add name=VPN-CLIENT ranges=10.10.10.2-10.10.10.254 comment=POOL-VPNMembuat PPP Profile VPN

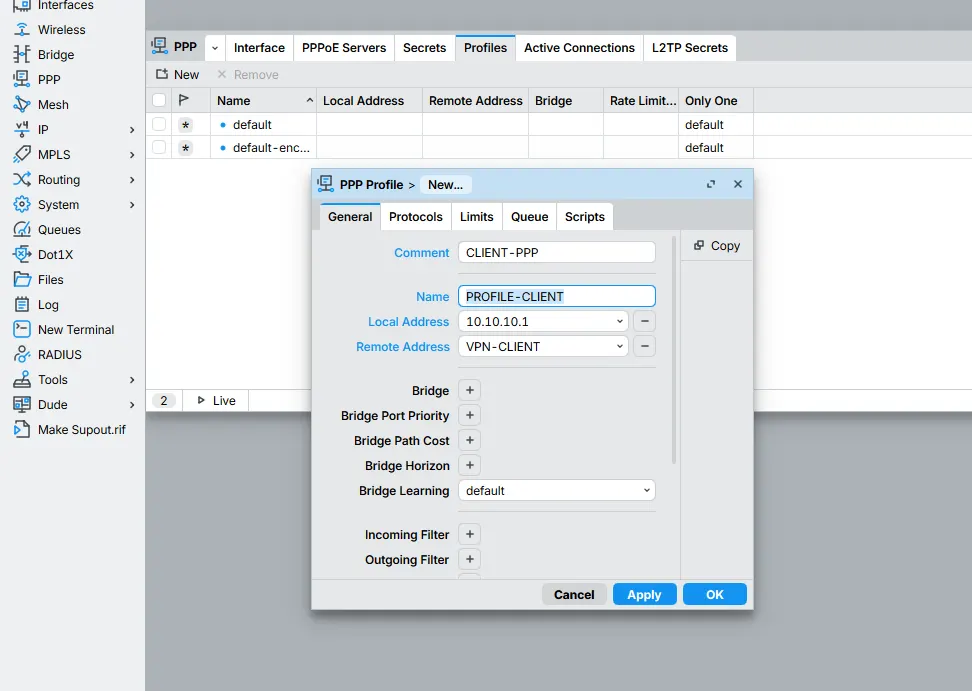

Selanjutnya, kita akan membuat PPP Profile VPN di MikroTik CHR. Profile ini berfungsi untuk mengatur koneksi VPN, seperti IP local–remote, DNS, dan routing yang akan digunakan oleh client Windows, Linux, maupun Router MikroTik saat terhubung ke VPN server.

RouterOS v6:

/ppp profile add name=PROFILE-CLIENT local-address=10.10.10.1 remote-address=VPN-CLIENT comment=CLIENT-PPP

RouterOS v7:

/ppp/profile/add name=PROFILE-CLIENT local-address=10.10.10.1 remote-address=VPN-CLIENT comment=CLIENT-PPPMengaktifkan Service VPN di MikroTik CHR

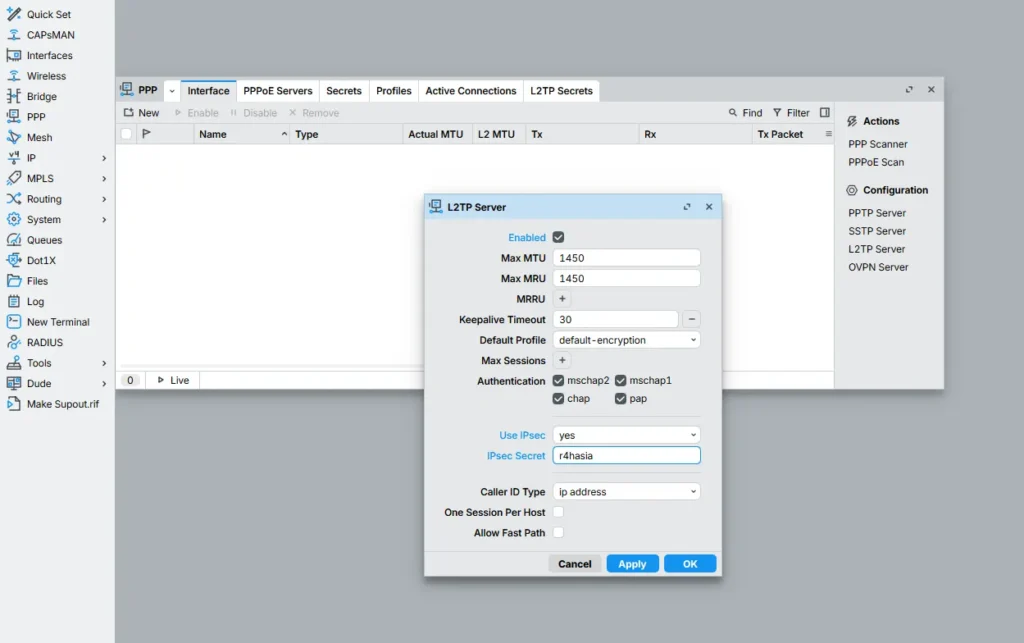

Kemudian, kita akan mengaktifkan service VPN di MikroTik CHR agar server siap menerima koneksi dari client. Service VPN ini memungkinkan perangkat Windows, Linux, dan Router MikroTik terhubung ke jaringan VPN sesuai metode yang digunakan.

RouterOS v6:

/interface l2tp-server server set enabled=yes ipsec-secret=r4hasia

RouterOS v7:

/interface/l2tp-server/server/set enabled=yes ipsec-secret=r4hasiaMembuat User VPN (PPP Secret)

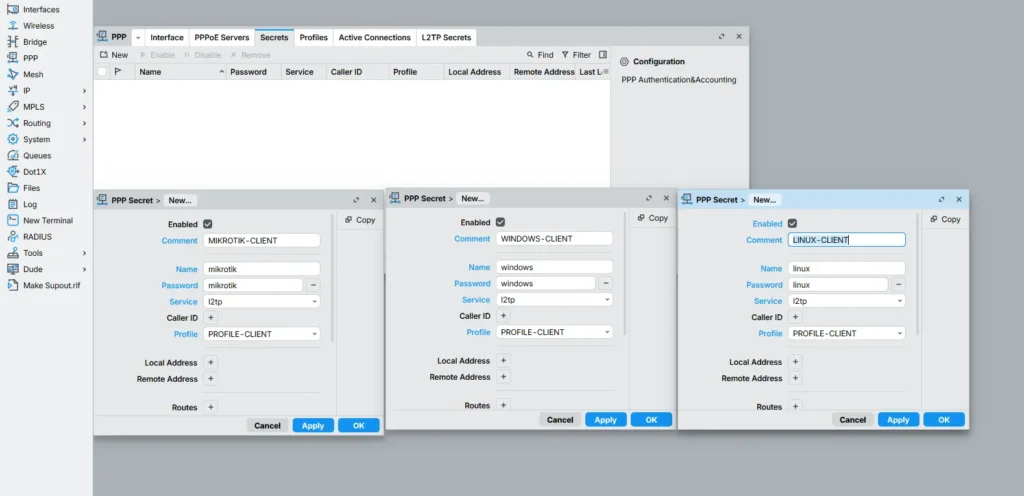

Lalu, kita akan membuat user VPN (PPP Secret) di MikroTik CHR sebagai akun autentikasi client. Username dan password ini akan digunakan oleh Windows, Linux, dan Router MikroTik saat terhubung ke VPN server.

RouterOS v6:

/ppp secret add name=windows password=windows service=l2tp profile=PROFILE-CLIENT comment=WINDOWS-CLIENT

/ppp secret add name=linux password=linux service=l2tp profile=PROFILE-CLIENT comment=LINUX-CLIENT

/ppp secret add name=mikrotik password=mikrotik service=l2tp profile=PROFILE-CLIENT comment=MIKROTIK-CLIENT

RouterOS v7:

/ppp/secret/add name=windows password=windows service=l2tp profile=PROFILE-CLIENT comment=WINDOWS-CLIENT

/ppp/secret/add name=linux password=linux service=l2tp profile=PROFILE-CLIENT comment=LINUX-CLIENT

/ppp/secret/add name=mikrotik password=mikrotik service=l2tp profile=PROFILE-CLIENT comment=MIKROTIK-CLIENTBaca juga : Cara Konfigurasi Full Route di Mikrotik

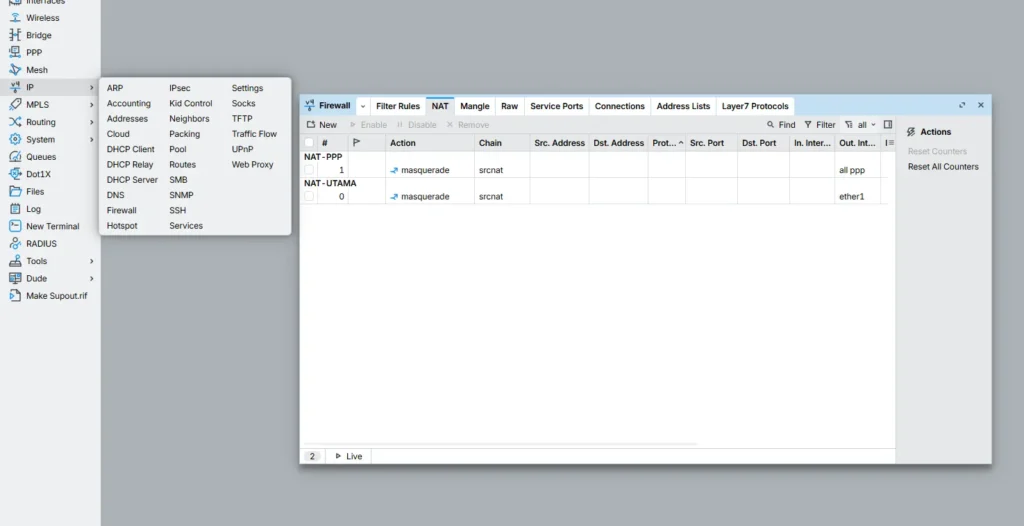

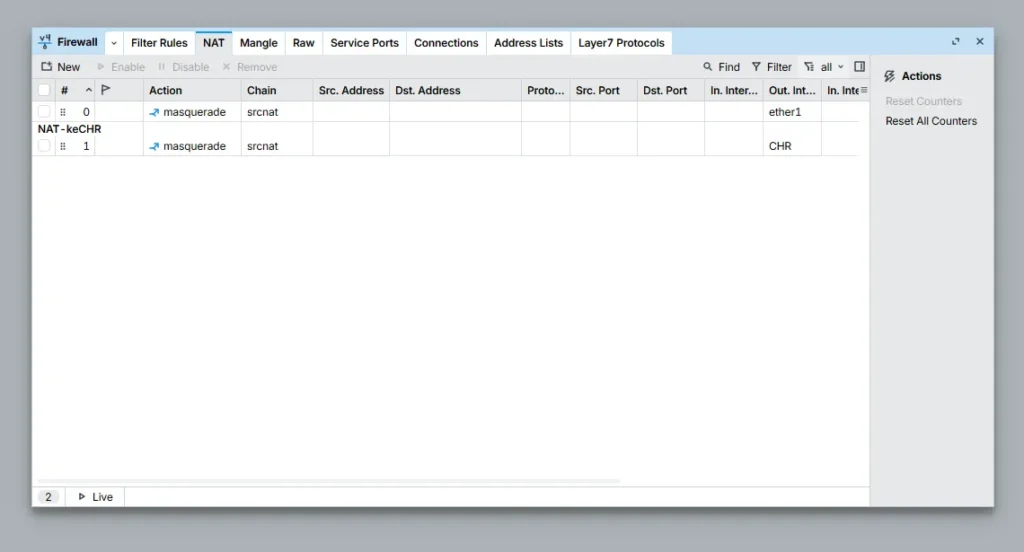

Konfigurasi Firewall dan NAT VPN

Langkah terakhir, kita akan mengatur firewall dan NAT VPN di MikroTik CHR agar koneksi VPN berjalan aman dan stabil. Pengaturan ini mengizinkan trafik VPN yang diperlukan serta memastikan client Windows, Linux, dan Router MikroTik dapat mengakses jaringan internal dan internet melalui VPN.

RouterOS v6:

/ip firewall nat add chain=srcnat out-interface=ether1 action=masquerade comment=NAT-UTAMA

/ip firewall nat add chain=srcnat out-interface=all-ppp action=masquerade comment=NAT-PPP

RouterOS v7:

/ip/firewall/nat/add chain=srcnat out-interface=ether1 action=masquerade comment=NAT-UTAMA

/ip/firewall/nat/add chain=srcnat out-interface=all-ppp action=masquerade comment=NAT-PPPKonfigurasi VPN Client di Windows

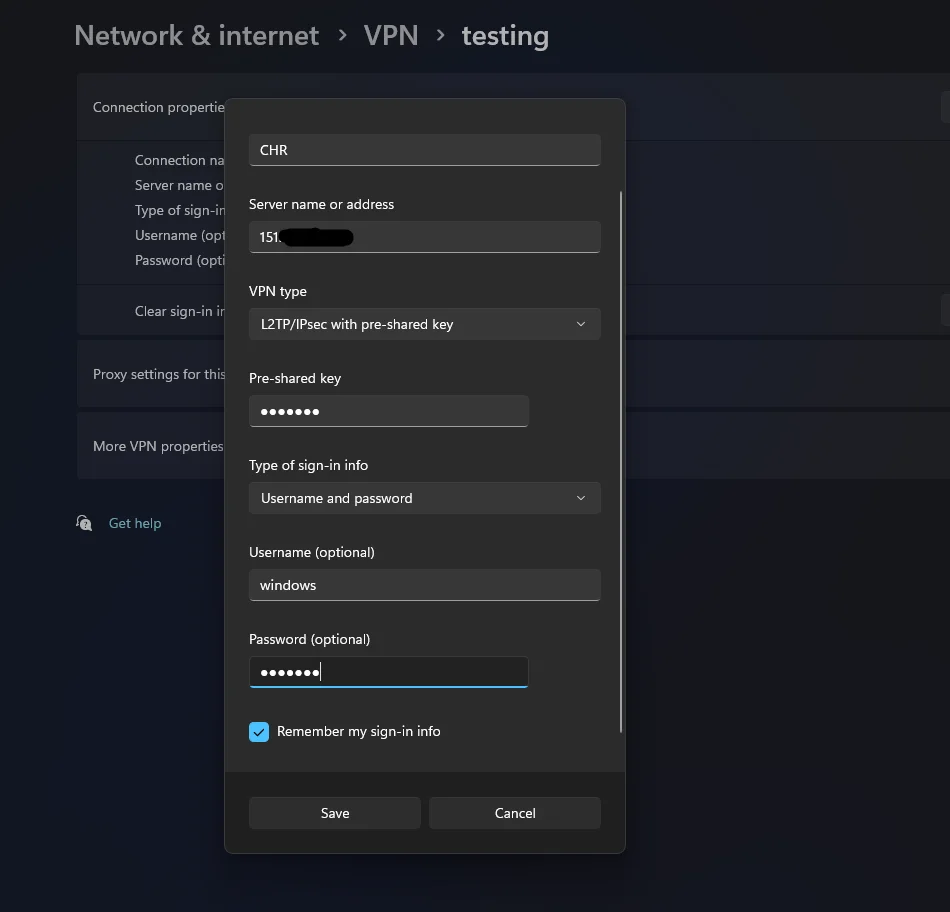

Membuat Koneksi VPN di Windows

Langkah pertama adalah membuat koneksi VPN di Windows agar perangkat dapat terhubung ke VPN Server MikroTik CHR. Konfigurasi ini mencakup alamat server, tipe VPN, serta autentikasi menggunakan username dan password yang sudah dibuat.

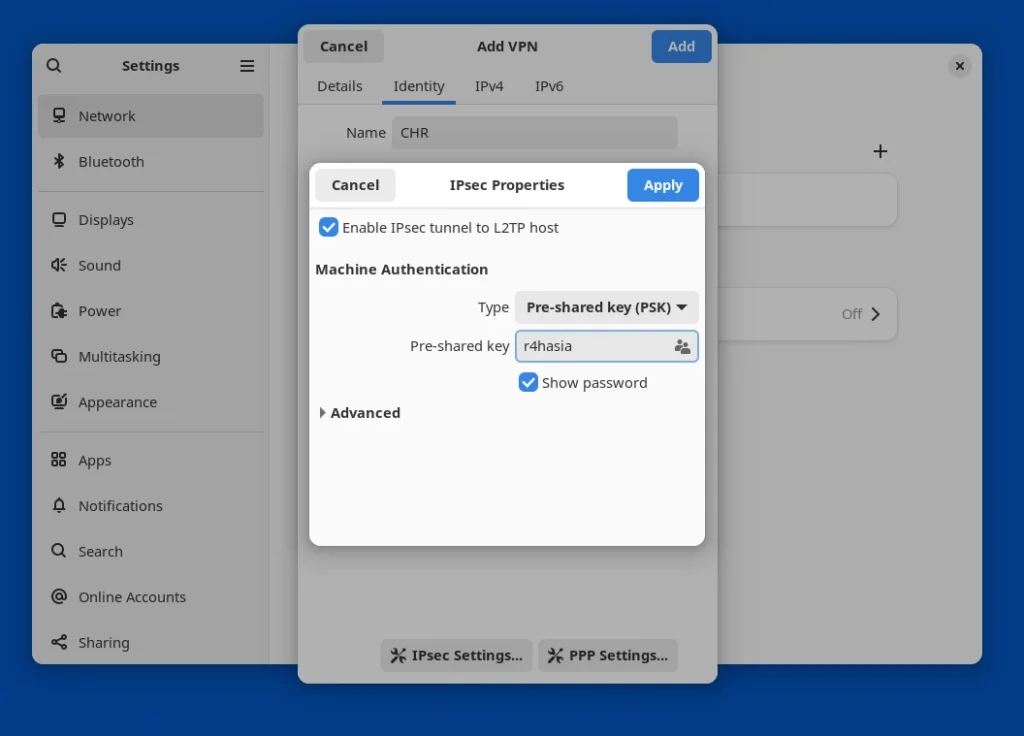

Pada kolom Server name or address, masukkan IP publik CHR. Kemudian, pada kolom Pre-shared key, isi dengan IPsec key yang telah dibuat saat mengaktifkan service L2TP Server di VPS MikroTik CHR.

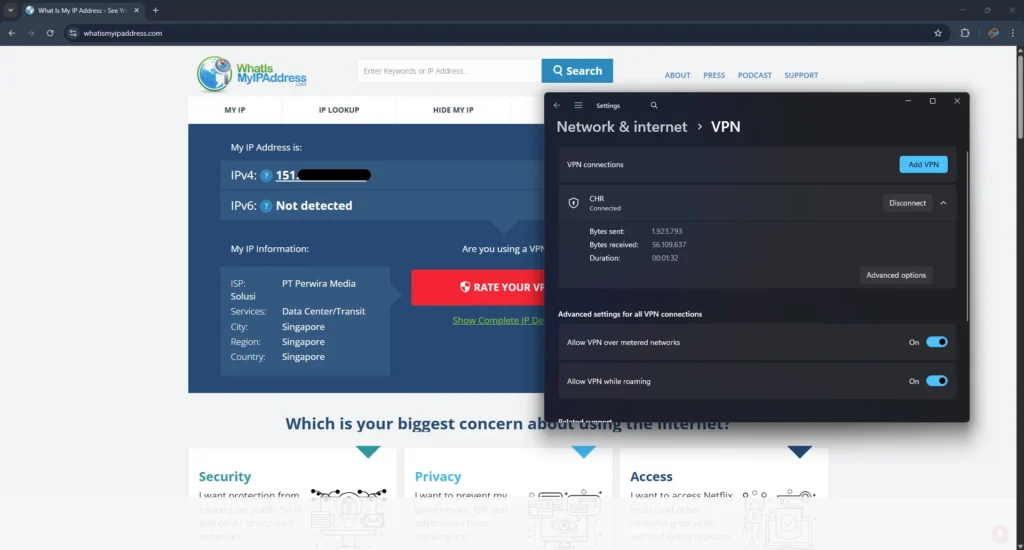

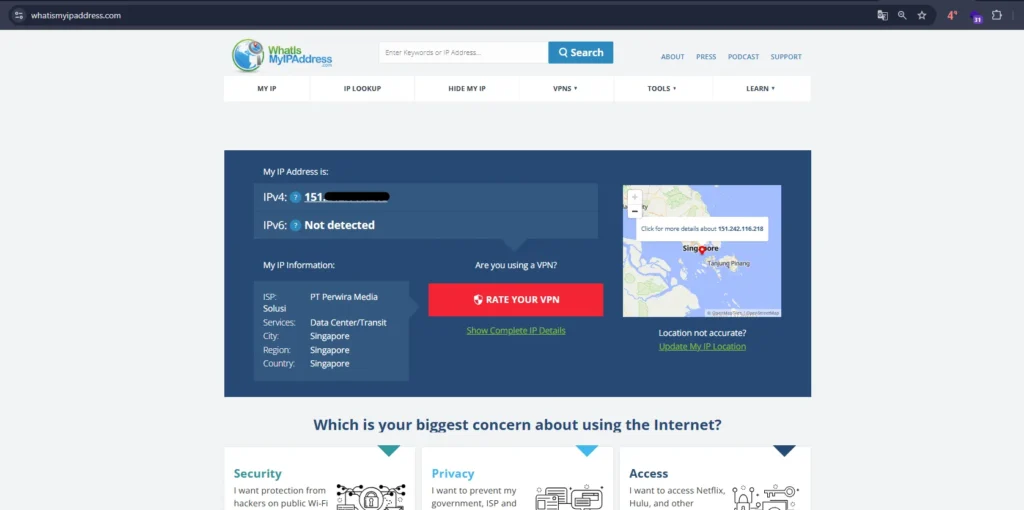

Testing Koneksi VPN di Windows

Setelah konfigurasi selesai, lakukan pengujian koneksi VPN di Windows untuk memastikan perangkat berhasil terhubung ke VPN Server MikroTik CHR. Pengujian ini meliputi pengecekan status koneksi, alamat IP yang diperoleh, dan akses ke jaringan VPN.

Konfigurasi VPN Client di Linux

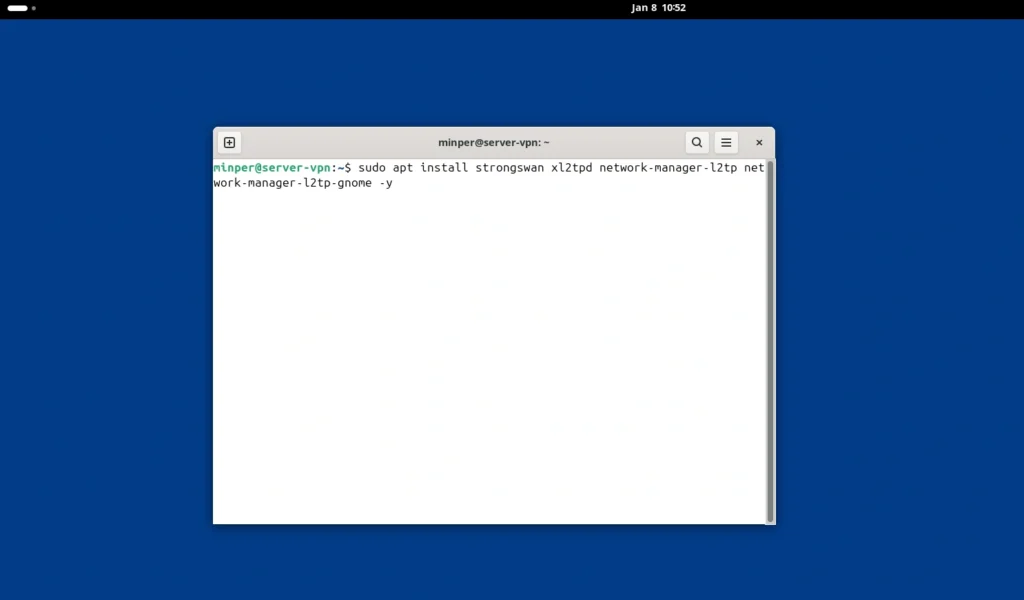

Instalasi Paket VPN di Linux

Hal pertama yang dilakukan kita akan menginstal paket VPN di Linux agar sistem dapat terhubung ke VPN Server MikroTik CHR. Paket ini berfungsi sebagai klien VPN untuk menangani proses autentikasi dan koneksi.

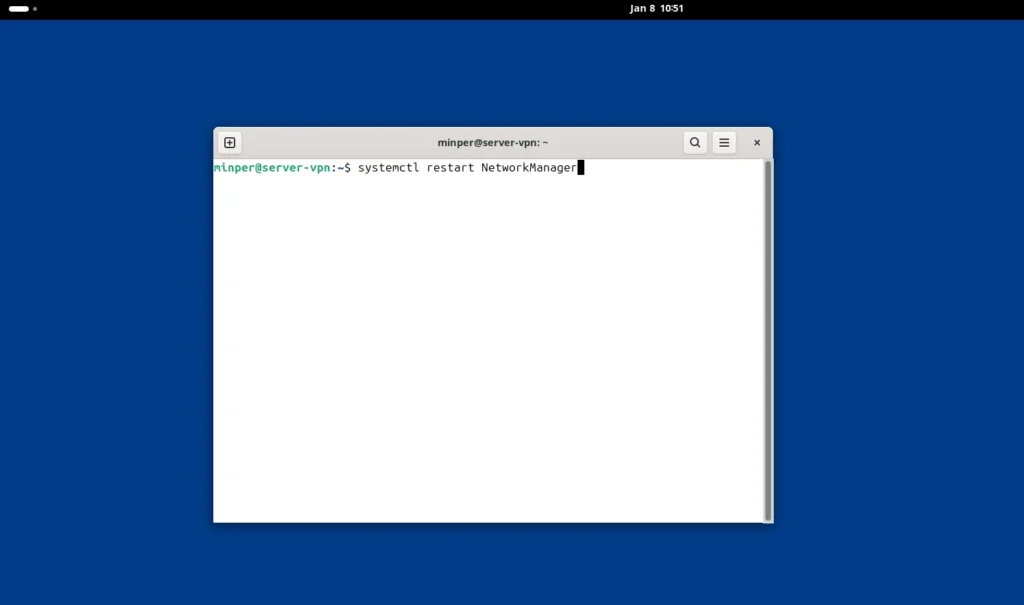

sudo apt install strongswan xl2tpd network-manager-l2tp network-manager-l2tp-gnome -ysudo systemctl restart NetworkManagerKonfigurasi VPN Client di Linux

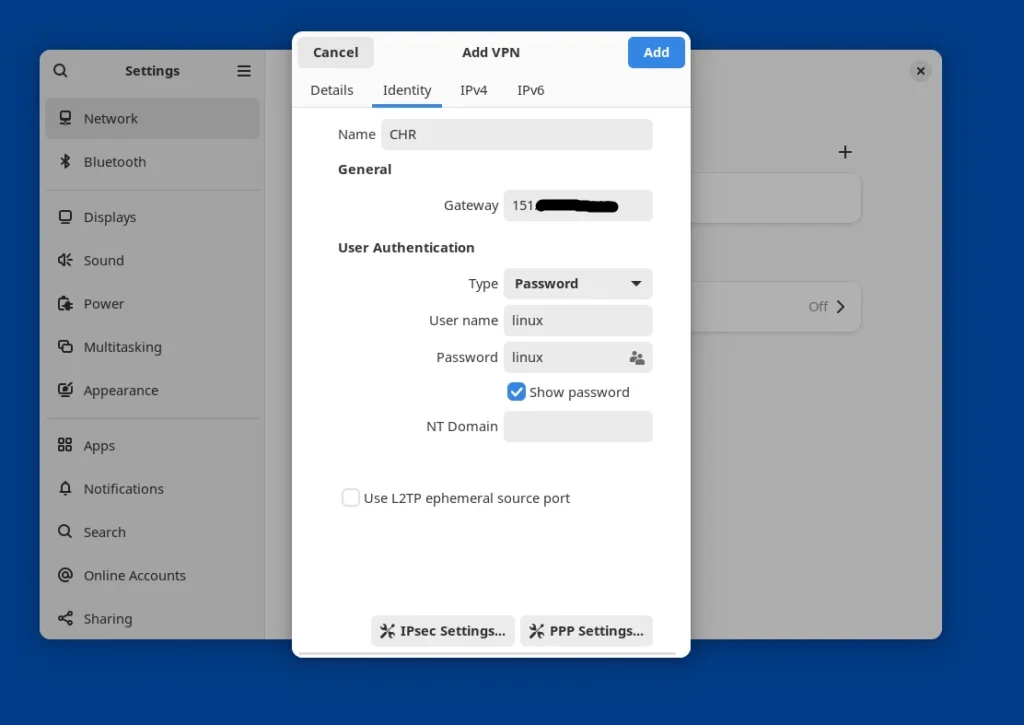

Selanjutnya, kita akan mengonfigurasi VPN client di Linux agar sistem dapat terhubung ke VPN Server MikroTik CHR. Pengaturan ini meliputi alamat server, metode VPN, dan autentikasi menggunakan akun VPN yang sudah dibuat.

Buka menu Settings di Linux, lalu masuk ke bagian Network dan tambahkan VPN baru. Selanjutnya, isi nama koneksi, gateway dengan IP publik VPS MikroTik CHR, serta username dan password. Terakhir, masukkan IPsec key yang telah disetting di VPS MikroTik CHR.

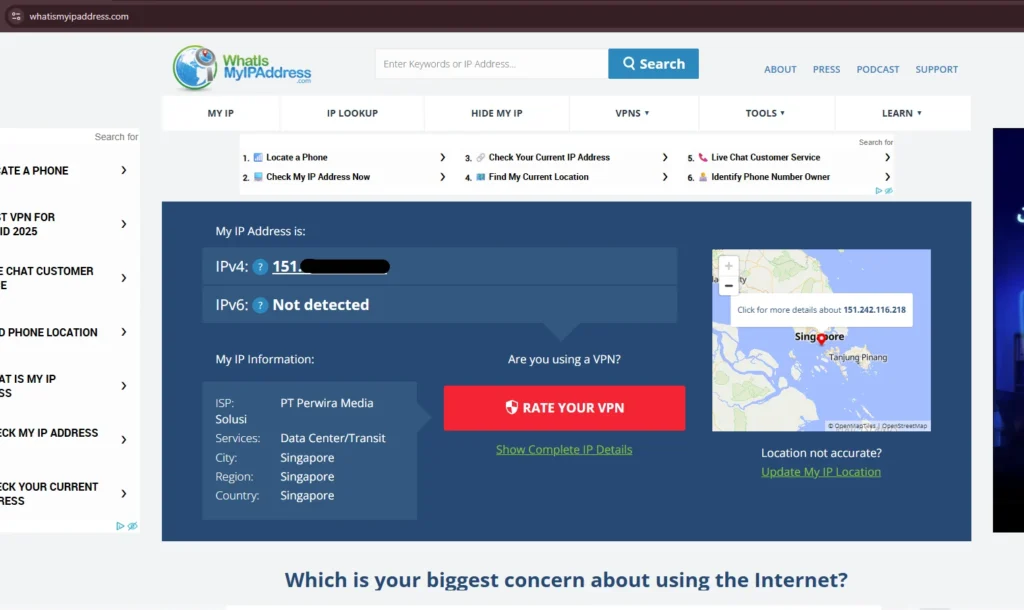

Testing VPN di Linux

Untuk langkah final, kita akan melakukan testing dan troubleshooting VPN di Linux untuk memastikan koneksi ke VPN Server MikroTik CHR berjalan normal. Pengujian dilakukan dengan mengecek status koneksi, alamat IP yang diperoleh, serta akses ke jaringan VPN.

Baca juga : Cara Pasang VPN IP Public di Ubuntu 20.04 & 22.04 LTS

Konfigurasi VPN Client di Router MikroTik

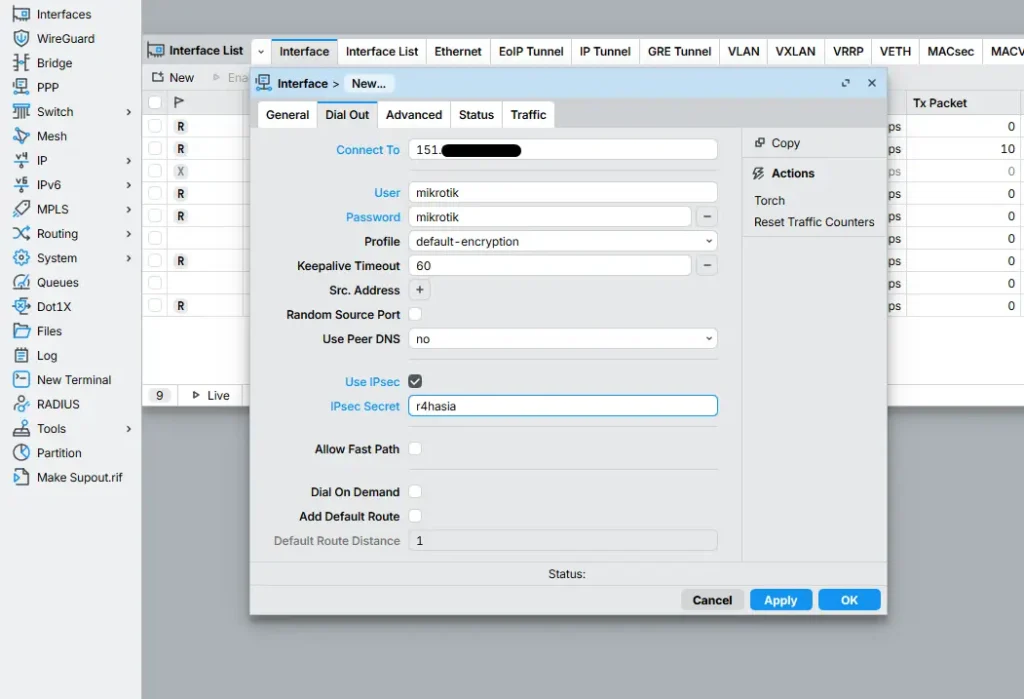

Konfigurasi L2TP Client di MikroTik

Terakhir pada router Mikrotik, kita akan mengonfigurasi L2TP client di Router MikroTik agar perangkat dapat terhubung ke VPN Server MikroTik CHR. Pengaturan ini meliputi alamat server, metode VPN, serta autentikasi menggunakan username dan password yang sudah dibuat.

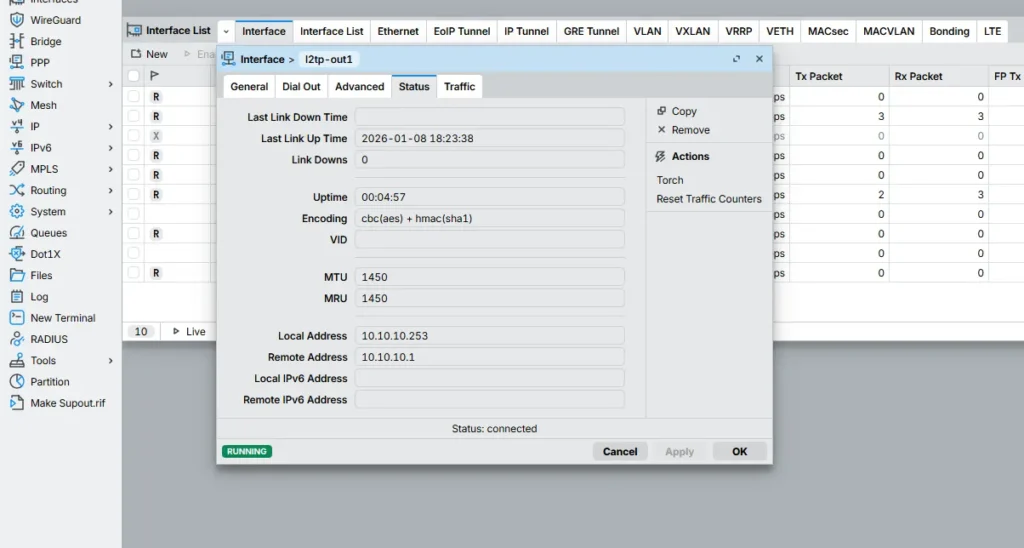

Pastikan status VPN sudah connected dan router telah mendapatkan IP address dari IP Pool yang dibuat di VPS MikroTik CHR.

RouterOS v6:

/interface l2tp-client add name=CHR connect-to=IP_PUBLIK_CHR user=mikrotik password=mikrotik use-ipsec=yes ipsec-secret=r4hasia comment=VPN-dariCHR

RouterOS v7:

/interface/l2tp-client/add name=CHR connect-to=IP_PUBLIK_CHR user=mikrotik password=mikrotik use-ipsec=yes ipsec-secret=r4hasia comment=VPN-dariCHRRouting dan NAT Setelah VPN Aktif

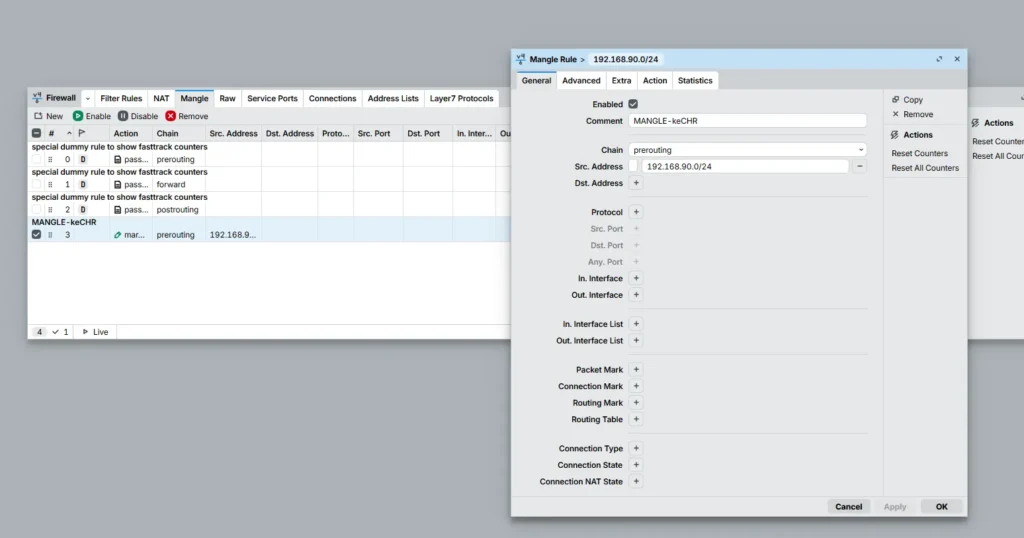

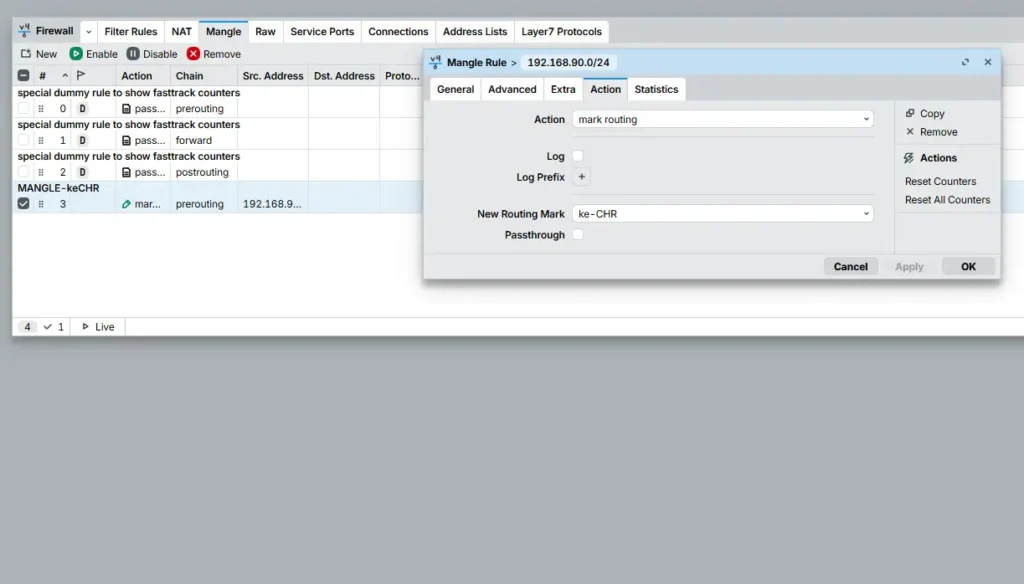

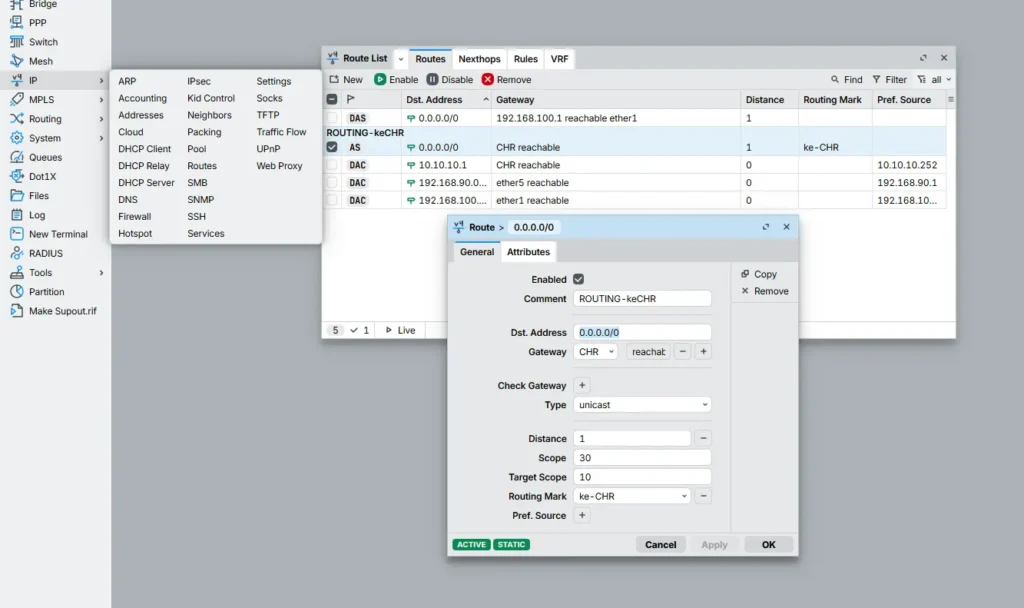

Setelah VPN berhasil terhubung, langkah selanjutnya adalah mengatur routing dan NAT agar trafik jaringan berjalan dengan benar. Pengaturan ini memastikan perangkat di belakang Router MikroTik dapat mengakses jaringan VPN dan internet melalui VPN Server MikroTik CHR.

RouterOS v6:

/ip firewall mangle add chain=prerouting src-address=IP_LOKAL action=mark-routing routing-mark=ke-CHR passthrough=no comment=MANGLE-keCHR

RouterOS v7:

/routing/tables/add name=ke-CHR fib comment=tables-chr

/ip/firewall/mangle/add chain=prerouting src-address=IP_LOKAL action=mark-routing routing-mark=ke-CHR passthrough=no comment=MANGLE-keCHR

RouterOS v6:

/ip firewall nat add chain=srcnat out-interface=NAMA_INTERFACE_TUNNEL action=masquerade comment=NAT-keCHR

RouterOS v7:

/ip/firewall/nat/add chain=srcnat out-interface=NAMA_INTERFACE_TUNNEL action=masquerade comment=NAT-keCHR

RouterOS v6:

/ip route add dst-address=0.0.0.0 gateway=NAMA_TUNNEL_CHR routing-mark=ke-CHR comment=ROUTING-keCHR

RouterOS v7:

/ip/route/add dst-address=0.0.0.0 gateway=NAMA_TUNNEL_CHR routing-table=ke-CHR comment=ROUTING-keCHRDi atas adalah salah satu contoh penggunaan tunnel dari CHR pada Router MikroTik. Pertama, buat rule mangle dengan src-address yang disesuaikan dengan IP lokal. Selanjutnya, buat rule src-nat masquerade dengan out-interface mengarah ke tunnel CHR. Terakhir, tambahkan route ke internet (0.0.0.0/0) dengan gateway tunnel CHR dan isi routing-mark atau routing table sesuai pengaturan pada mangle.

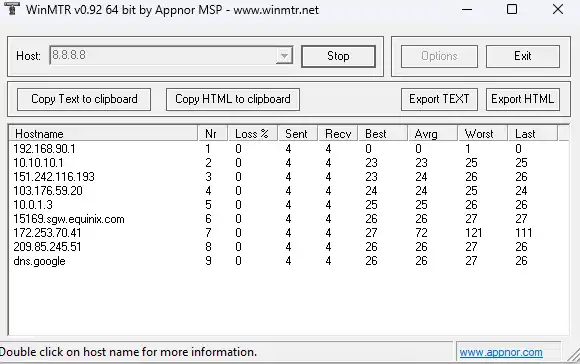

Testing VPN Client MikroTik

Setelah VPN client di Router MikroTik dikonfigurasi, lakukan pengujian koneksi. Tahap ini bertujuan memastikan router sudah terhubung ke VPN server dan siap digunakan untuk akses jaringan.

Kesimpulan

Melalui panduan ini, kita telah membahas konfigurasi VPN Server MikroTik CHR dan penerapannya di Windows, Linux, serta Router MikroTik. Dengan pengaturan yang tepat, MikroTik CHR dapat berfungsi sebagai VPN server terpusat yang aman dan fleksibel untuk kebutuhan remote access, IP publik, dan integrasi jaringan antar lokasi.

Sebagai langkah lanjutan, disarankan untuk menerapkan best practice keamanan, melakukan monitoring koneksi VPN secara berkala, serta menyesuaikan konfigurasi dengan kebutuhan jaringan.